Das Wettrüsten im Bereich der Cybersicherheit entwickelt sich, wie der Title schon sagt, zu einem Dash.

Schadsoftware entwickelt sich stündlich weiter, Ransomware-Syndikate agieren wie multinationale Unternehmen und staatlich unterstützte Akteure prüfen kontinuierlich die Ränder kritischer Infrastrukturen und dringen sogar über diese hinweg ein.

Infolgedessen verschiebt sich die Frontlinie für Finanzinstitute. Heutzutage zerstören Angreifer die Identitätssysteme, die Finanzdienstleistungen unterstützen, nicht vollständig. Stattdessen arbeiten sie in ihnen und manipulieren die Signale, auf die diese Systeme angewiesen sind, um Vertrauen aufzubauen.

„Wir sehen eine deutliche Verlagerung des Betrugs von Artefaktmanipulation hin zu Signalmanipulation, und was am besorgniserregendsten ist, ist, dass es sich nun um Systemmanipulation handelt.“ Henry PatishmanGovt Vice President, Identification Verification Options bei Regulasagte PYMNTS.

Einfach ausgedrückt verlagert sich Betrug von der Fälschung von Eingaben hin zur Gestaltung von Ergebnissen. Angreifer kombinieren gültig aussehende Identitätssignale – von Ausweisen, Biometrie, Geräte- und Verhaltensdaten bis hin zu Onboarding und Authentifizierung – und nutzen die Artwork und Weise aus, wie Systeme Entscheidungen treffen. Das Ergebnis: Identitäten, die legitim aussehen, aber nicht wirklich einer realen Particular person entsprechen.

Werbung: Scrollen Sie, um fortzufahren

Diese aufkommende Bedrohung, die von Brancheninsidern zunehmend als „Manipulation von Identitätssignalen“ bezeichnet wird, zwingt zu einem Umdenken bei der Überprüfung der digitalen Identität bei Zahlungen, Bankgeschäften und On-line-Plattformen.

„In einer Welt, in der alles actual aussehen kann, hängt Vertrauen davon ab, wie intestine man die Integrität von Identitätssignalen versteht und nicht nur deren Aussehen“, sagte Patishman.

Die Frage ist nicht mehr, ob ein Benutzer zu einem bestimmten Zeitpunkt verifiziert wurde, sondern ob seine Identität über Sitzungen, Geräte und Verhalten hinweg konsistent und vertrauenswürdig bleibt.

Betrüger gehen vom Spoofing zur Orchestrierung über

Was diese neue Bedrohung von früheren Betrugsformen unterscheidet, ist nicht nur ihre Raffinesse, sondern auch ihre Orchestrierung. Angreifer fälschen nicht mehr ein einzelnes Attribut; Sie koordinieren mehrere Signale gleichzeitig, um eine überzeugende digitale Identität aufzubauen.

Ein aktueller Fall in den Niederlanden, den Patishman zitiert, kann helfen, den Wandel zu veranschaulichen. Ein einzelner Angreifer eröffnete erfolgreich quick 50 Bankkonten mit echten gestohlenen Pässen, einem Reside-Teilnehmer vor einer Kamera und subtil veränderten biometrischen Eingaben. Jede einzelne Komponente schien legitim zu sein, und gemeinsam konnten sie eine falsche Geschichte erzählen, die Bankbetrugssysteme nicht erkennen konnten.

„Das Interessante daran warfare, dass echte Dokumente, echte Selfies und ein echter Mensch alle Teil des Prozesses waren, aber gerade so manipuliert wurden, dass die Kontrollen bestanden wurden“, sagte Patishman.

Und das ist das Wesen der Signalmanipulation: nicht die völlige Verfälschung der Identität, sondern die Verzerrung der Realität gerade so weit, dass fragmentierte Abwehrmechanismen durchbrochen werden können.

Die besondere Wirksamkeit dieser Angriffe liegt in der Struktur von Identitätsprüfungssystemen. Viele betrachten die Verifizierung immer noch als einen einmaligen Vorgang, wie einen Kontrollpunkt beim Onboarding oder Login. In der Praxis drückt sich Identität jedoch in einer Abfolge von Interaktionen aus – vom Onboarding über die Anmeldung bis hin zu Transaktionen – wobei jede Interaktion ihre eigenen Signale erzeugt.

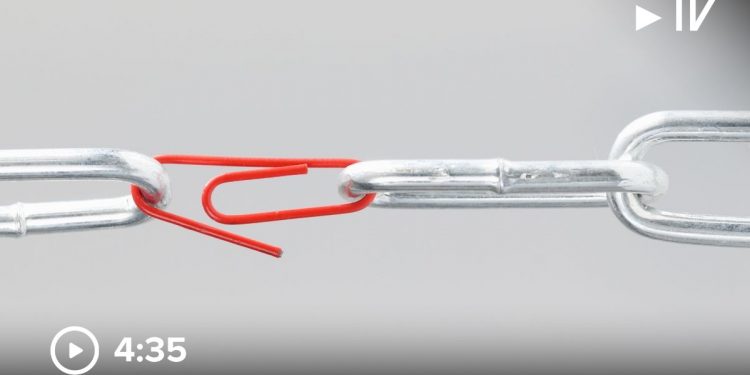

„Eine der größten Veränderungen besteht darin, dass die Identitätsprüfung nicht länger eine Einzelentscheidung ist“, sagte Patishman. „Es ist eine Kette von Signalen im Laufe der Zeit.“

Betrüger haben sich entsprechend angepasst. Anstatt einen einzigen Hochrisikoverstoß zu versuchen, suchen sie nach Schwachstellen in dieser Kette, indem sie beispielsweise synthetisches Video in einen Kamera-Feed einschleusen, biometrische Sitzungen wiedergeben oder Gerätedaten subtil ändern. Jedes Sign kann unabhängig weitergegeben werden. Die Täuschung liegt nun darin, wie sie zusammenpassen.

Vertrauen Sie auf die Quelle, nicht auf das Ergebnis

Die Betrugsrealität, mit der Finanzinstitute konfrontiert sind, führt auch zu einem tiefgreifenderen konzeptionellen Wandel bei der Identitätsüberprüfung: weg von der Validierung der Ergebnisse und hin zur Validierung der Herkunft.

Das neue Modell legt den Schwerpunkt auf das, was man „Signalherkunft“ nennen könnte: das Verständnis, woher Daten kommen, wie sie erfasst wurden und ob sie im Laufe der Zeit verändert wurden. Dabei handelt es sich um einen Ansatz, der sich an rechtliche Rahmenbedingungen orientiert, bei denen Beweise durch eine klare Beweiskette gestützt werden müssen.

„Vertrauen kann nicht mehr aus Ergebnissen abgeleitet werden. Es muss zum Zeitpunkt der Erfassung bewiesen werden“, sagte Patishman. „Eine biometrische Übereinstimmung beweist Ähnlichkeit, nicht Authentizität.“

Herkömmliche Systeme konzentrieren sich oft auf Ergebnisse wie einen Dokument- oder Gesichtsabgleich. Allerdings manipulieren Angreifer zunehmend Eingaben, bevor diese Überprüfungen überhaupt stattfinden, und erzeugen so Ausgaben, die zwar gültig erscheinen, aber grundsätzlich kompromittiert sind.

„Biometrie versagt nicht“, sagte Patishman. „Aber die Systeme um sie herum können ihre Authentizität nicht überprüfen.“

In der Praxis können Systeme zwar biometrische Daten korrekt abgleichen, aber dennoch nicht erkennen, dass die Eingabe selbst manipuliert oder synthetisch generiert wurde. Das Ergebnis ist eine gültige Übereinstimmung, die auf kompromittierten Daten basiert.

Während viele Unternehmen in leistungsstarke Einzeltools investiert haben, arbeiten diese Instruments oft isoliert.

„Betrug passiert nicht in einem Sign, sondern in Lücken dazwischen“, sagte Patishman. „Die nächste Technology der Identitätsprüfung ist keine bessere Prüfung mit einem besseren Device. Es ist ein koordiniertes System, das versteht, wie Signale miteinander zusammenhängen.“

Das bedeutet, dass ein Dokument, eine biometrische Prüfung und Geräte- oder Verhaltensdaten jeweils für sich gültig erscheinen können, aber dennoch nicht zur selben Identität gehören. Wenn diese Signale separat überprüft werden, können diese Inkonsistenzen unbemerkt bleiben.

Um diese Lücken zu schließen, ist Orchestrierung erforderlich: Systeme, die Signale quellenübergreifend und im Zeitverlauf korrelieren, Inkonsistenzen erkennen und sich dynamisch an Risiken anpassen. Anstelle einer Reihe unabhängiger Überprüfungen wird die Identitätsprüfung zu einem evidenzbasierten Prozess.

Letztendlich hängt, wie Patishman sagte, „die Sicherheit jetzt viel mehr vom System- und Prozessdesign ab, nicht nur von der Genauigkeit der Instruments.“

Discussion about this post